Active Directoryを設計するにあたっての留意点です。

「Active Directory 設計」のドキュメントからの抜粋になります。

詳細はこちらを参照ください

目次

Active Directory 設計の基本

Active Directory 設計では可能な限りシンプルな構成にすることが必要です。

ドメイン構成(OU、セキュリティグループ)を複雑にすると、トラブルの元になるだけでなく、トラブル時の対応が困難になりかねません。

また、Active Directory 設計では将来の拡張性も検討する必要があります。

例えば、ドメイン名の変更はできますがクライアントPCの再設定は大きな影響となり、

ドメインを追加する際には、既存ドメインの上位へドメインを追加することができないなど制約があります。

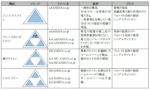

以下はActive Directory 設計の基本的な考え方になります。

| 項目 | 内容 |

| フォレスト構成 | フォレストは、関連のある組織(ドメイン)は一つのフォレストで構成します。 なお、別々に構築したフォレストは、後から統合することはできません。 |

| ドメイン構成 | シングルドメイン構成で設計することを推奨します。 子会社などで個別にユーザーやコンピュータを管理したいという場合は、ドメイン内でOU を作成します。 |

| サイト構成 | サイトを作製して、各拠点にドメインコントローラサーバを配置することによって、ユーザは同一サイトにあるドメインコントローラサーバにログオン要求を行うことになります。その結果、効率的なログオン認証処理が実現できます。 |

| OU構成 | OU(組織単位)は、オブジェクト(ドメインコントローラサーバ、コンピュータ、ユーザ、グループ、連絡先、共有フォルダ、プリンタ)を格納するものです。 OUは 以下を考慮して作ります。 ・子会社など組織を分ける(管理の委任) ・グループポリシーの適用範囲 *必ずしも「人事上の組織構成」にする必要はありません。 |

| セキュリティグループ構成 | ファイルサーバへのアクセス権を設定することを考慮して作成します。 「人事上の組織構成」に近くなることが多いです。 |

| グループポリシ設定 | クライアントPCの制御はグループポリシで行います。 「クライアントPCのローカルポリシ」はできるだけ使わない方が楽に管理できます。 |

フォレストとドメイン構成の基本

フォレストとはドメインの集まりです。

Active Directoryオブジェクト検索が行える範囲と考えることができます。

基本的には、関連のある組織は一つのフォレストで構成(シングルフォレスト)します。

別々に構築したフォレストは、フォレスト間で信頼関係を結ぶことはできますが、後から統合することはできません。

信頼関係を結ぶことでフォレスト間(とフォレスト内のドメイン間)で相互にリソースアクセスができるようになります(但し、GC、スキーマ、サイトの統合はできません)。

サイト設計の基本

サイトの設計は、ActiveDirectory情報の複製のためのトラフィック制御や、ログオン認証を受けるDC を明示的に指定することを目的とします。

サイト分割して各拠点にドメインコントローラサーバを配置することによって、ユーザは同一サイトにあるドメインコントローラサーバにログオン要求を行うことになるので効率的なログオン認証処理が実現できます。

例えば、オンプレミスとクラウド上にドメインコントローラサーバがある場合は「オンプレミスでサイト作成」「クラウド上にサイト作成」と、するのがお勧めです。

もし、サイト作成をしたくない場合は、サイトを作らずに ”オンプレミスにドメインコントローラサーバを優先的に認証させる” といったこともできます。

なお、任意のドメイン コントローラをログオン先として指定することはできませんが、任意のドメインコントローラで認証を受ける可能性を高くすることが可能になります。

OU設計の基本

OU(組織単位)は、ActiveDirectoryオブジェクト(ドメインコントローラ、コンピュータ、ユーザ、グループ、連絡先、共有フォルダ、プリンタ)を格納できる “コンテナオブジェクト” です。

OU は管理(管理の委任、グループポリシの適用可否など)を目的として作成します。ファイルサーバなどリソースに対するアクセス権を与えるためのものではありません。

そのため、必ずしも「人事上の組織構成」にする必要はありません。

OU 構成は、管理の委任やグループポリシの適用で設計します。

OU 構成は階層化することができます。これにより、グループポリシの適用範囲(上位OU に適用したグループポリシは下位OU にも適用される)や、[親会社OU]、[子会社OU] と分けて管理の委任を行うことができます。

ただし、下位OU ほど多数のグループポリシが適用されることになります。結果、ログオンの性能劣化が起きるため、階層は深くても5 階層までにすることを推奨します。

セキュリティグループ設計の基本

セキュリティグループは、ファイルサーバなどのアクセス権の設定単位で考えます。

更に言うと、

セキュリティグループの再編成 → ファイルサーバでアクセス権の変更 → ファイルサーバでの再設定の負荷

を考慮して作成します。

必要に応じて、AGDLP方式を採用するのもよいかもしれません。

グループポリシ設計の基本

グループポリシはドメインやOU(Organizational Unit:組織単位)に割り当てるため、ドメイン/OUに含めるユーザーやコンピュータを事前に整理しておくことが重要となります。

グループポリシを利用する際のOUの構成は「どのようにグループポリシを割り当てるか」を考慮して決定する必要があります。OU構成が細分化されていると「多くのOUに同じポリシを割り当て」ることとなり、運用が煩雑になる場合があります。

ポリシーと基本設定の違い

ポリシー配下の項目は、“強制的な効果”となることが大きな特徴です。強制的な効果とは、「ユーザーが設定を解除することができない」ということになります。

一方、基本設定配下の項目は強制されないため、グループポリシーで適用された設定内容をユーザーは変更することができます。